Novinky

Více než 50 IDM realizací v České republice i zahraničí

Trendy v oblasti Identity and Access Managementu

V následujícím přehledu trendů naleznete mimo jiné i názvy konkrétních produktů, které je možné k řešení dané oblasti využít. Jejich výčet nelze považovat za vyčerpávající, nicméně uvedené produkty jsou dobrými reprezentanty řešení v dané oblasti.

Mobile & BYOD

Masivní rozšíření mobilních zařízení, tedy chytrých telefonů a tabletů, hýbe světem IT a nejinak je tomu v oblasti IAM. Například společnost CA Technologies poskytuje ke svému IdM řešení (CA IdentityMinder) mobilní aplikaci, která umožňuje provádět změny hesel uživatelů a schvalování požadavků (např. požadavku na přidělení role). Takovým přístupem se může dokončení požadavků velmi urychlit, protože schválení přístupu zvládne příslušný pracovník i mimo kancelář. Předpokládáme, že k podobným krokům sáhnou i další výrobci.

S mobilními zařízeními se pojí notoricky známý pojem BYOD (Bring Your Own Device) s jasnými bezpečnostními riziky, citlivými firemními informacemi na soukromých zařízeních mimo správu společnosti. Proto se objevují pokusy o centrální řízení těchto zařízení, které umožňují vzdáleně smazat celý obsah mobilního zařízení v případě jeho ztráty, aplikovat hromadně nové verze a záplaty softwaru, či nastavovat bezpečnostní politiky. Zástupcem takovýchto řešení je např. Oracle Mobile Device Management. Právě v této centrální správě osobních zařízení se BYOD nejvíce potkává s problematikou IAM.

Zajímavé jsou také technologie na oddělení firemních a soukromých dat přímo v mobilním zařízení, jako je Samsung Knox či ARM TrustZone. Cílem těchto technologií je vymezit část operačního systému jako zabezpečenou zónu s jasně definovanými pravidly, zatímco druhou část ponechat volnější pro osobní data a aplikace. Tyto zóny mezi sebou nesdílí data, takže by například nemělo být možné soubor z firemní pošty nahrát do soukromého cloudového úložiště. Obdobnou metodou je Mobile App Containerization, což je vytvoření bezpečnostní obálky k mobilním aplikacím, tedy kontejneru. V jednoduchosti si jej můžeme představit jako knihovnu funkcí, které tvoří prostředníka mezi aplikací a operačním systémem.

Logickým krokem je využití mobilních zařízení k autentizaci. Již relativně dlouhou dobu je možné zařízení využívat pro přijetí jednorázových hesel (OTP) jako levnější variantu komerčních řešení typu RSA SecurID, které používají samostatný hardwarový token. Zde lze zmínit např. open source řešení Mobile-OTP, ale existuje mnoho dalších řešení i od velkých výrobců, jako např. Google Authenticator.

Nověji se vytvářejí aplikace pro SSO mezi mobilními aplikacemi, tedy aplikace pro jednotné přihlášení k centrální komponentě, která poskytuje přihlášení dalším aplikacím v daném zařízení. Zástupcem této skupiny je např. IBM Security Access Manager for Mobile či Oracle Mobile Application Management. Tento koncept je velice zajímavý také při propojení se sociálními sítěmi, o čemž bude řeč dále.

Social Networks

Účet na sociálních sítích má podle odhadů k roku 2014 zhruba 50 % populace z Evropy a severní Ameriky. Z uživatelů Internetu jde ale až o 75 %. Není proto divu, že se rozšiřuje koncept označovaný jako BYOID – Bring Your Own IDentity. Jde o to, že zaměstnancům či externím spolupracovníkům umožníme přístup do firemních aplikací pomocí jejich soukromých uživatelských účtů vytvořených na sociálních sítích. K přihlašování do firemních aplikací se poté sociální sítě použijí jako tzv. Identity Providers pomocí protokolů jako OAuth, Open ID či Open ID Connect.

U méně rizikových odvětví lze použít přihlášení k sociální síti jako dostatečně silnou autentizaci, u těch rizikovějších je vhodné využít sociální sítě jako jeden faktor ze dvou (či více). Takovéto přihlášení, tedy v zásadě Single Sign-On se sociální sítí, lze použít v případě webové i mobilní aplikace. V mobilní verzi toto řeší např. Oracle Mobile Identity Management. Při vývoji vlastní mobilní aplikace lze využít ke stejnému účelu různé knihovny funkcí, které jsou k dispozici zdarma (např. SDK od společnosti Facebook).

Sociální sítě mají díky dobré znalosti svých uživatelů jednu velkou výhodu. Mohou vynutit prokázání reálné identity pomocí znalostí, pokud mají pochybnosti o některém pokusu o přihlášení. Když se například přihlásíte k Facebooku z nezvyklé IP adresy (lokality), musíte po přihlášení nejprve dokázat, že poznáte své přátele na fotkách. Bez tohoto kroku nebudete moci aplikaci využívat. Tento prvek může přijít vhod i pro přihlašování do firemních aplikací. Nejde v zásadě o nic jiného, než tzv. Risk Based Authentication, který je u finančních operací používán již delší dobu.

Cloud

Identity Management se na nástup cloudu adaptuje v zásadě dvěma způsoby. Tím prvním je správa přístupů do cloudových aplikací, jako je Google Apps, Salesforce.com, SAP Cloud apod. Druhým je pak samotný běh IdM řešení v cloudu. Oba způsoby lze kombinovat, ale zároveň je možné je aplikovat samostatně. Pokud u IdM mluvíme o provozu cloudu, můžeme jej zobecnit na provoz v režimu SaaS, protože ostatní aspekty cloudu (škálovatelnost, elasticita apod.) nejsou z pohledu IdM příliš podstatné.

Spravovat uživatelské účty v cloudových aplikacích již umějí řešení pro Identity Management takřka všech velkých výrobců, ať už je to CA Technologies, IBM či Oracle, přestože jde stále o tradiční řešení běžící na serverech provozovatele (on-premise).

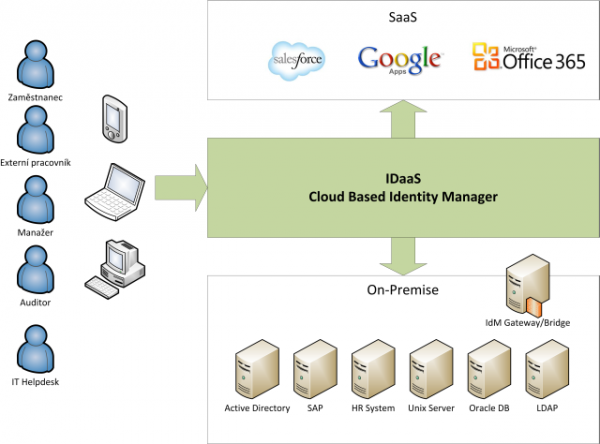

Provozování IdM v cloudu (SaaS) bývá označováno jako IDaaS (Identity as a Service) ve stylu ostatních moderních cloudových zkratek. Nabízí jej např. CA CloudMinder, Ping Identity, SCUID (Secure Cloud-based Unified Identity), Symplified a mnozí další. Aby mohl být takový systém nasazen, musí samozřejmě umožňovat správu nejen cloudových, ale i tradičních on-premise aplikací. To je obvykle implementováno pomocí různě nazývané komponenty, která tvoří jakýsi most mezi on-premise světem a IdM řešením v cloudu. Ta přijímá příkazy od centrálního IdM prvku v cloudu a zajišťuje správu účtů v on-premise aplikacích. Architekturu takového kombinovaného řešení zachycuje obrázek níže.

Při použití konceptu SaaS může být limitována možnost přizpůsobení IdM řešení specifickým požadavkům, na což nejsou klienti on-premise řešení zvyklí. Tato nevýhoda je ale vyvážena pořizovací cenou, která by měla být o to nižší, a hlavně příjemnějšími náklady na provoz. Provoz IdM formou SaaS může dále narážet na nedůvěru klientů z hlediska bezpečnosti citlivých dat, která nebylo dříve zvykem vystavovat třetímu subjektu přes Internet. Společně s upevňující se rolí cloudových řešení obecně pomalu dochází k odbourávání této nedůvěry. V žádném případě ale nelze bezpečnostní rizika cloudu podceňovat a vhodného dodavatele je nutné volit obezřetně.

Pro připojování cloudových služeb k IdM vznikl protokol s názvem SCIM (System for Cross-domain Identity Management), který má nahradit nepříliš dobře přijatý protokol SPML (Service Provisioning Mark-up Language). Budování standardu SCIM se účastnili takoví hráči jako Google, Microsoft, Cisco, Salesforce.com, Ping Identity, což slibuje široké přijetí standardu na straně provozovatelů cloudových služeb i výrobců IAM řešení. Tvorba jednotlivých konektorů by tak mohla být o to snazší, že nebude nutné s každou aplikací komunikovat jejím proprietárním API.

Privileged Identity Management

Privilegovanými účty se rozumí takové, které mají výrazně vyšší oprávnění, než běžní uživatelé. Jde tedy o správce operačních systémů, databází či aplikací, uživatele se jmény jako root, superuser, sys Administrator apod. Jejich správa byla a je u mnoha nasazení IdM ignorována, protože jde o obtížně řešitelnou oblast. Nicméně to neznamená, že by Privileged Identity Management byla nová disciplína. Produkty s podobnými názvy se objevují už dlouhou dobu. V poslední době ale jejich rozvoj nabral na intenzitě, snad i přičiněním kauz jako WikiLeaks či sledování uživatelů americkou NSA, které popsal Edward Snowden.

Privilegované účty musí mít vysoká oprávnění ke své běžné práci, takže běžný Identity Management jejich problém neřeší. Z pohledu IdM jsou totiž tito uživatelé naprosto v pořádku. Mají přesně taková oprávnění, která přísluší jejich pracovní pozici. Zbývá tedy možnost monitorovat, vyhodnocovat a zaznamenávat činnost, kterou tito uživatelé v systémech vykonávají. Zaznamenávání činností je relativně snadno uchopitelné v případě činností na příkazové řádce přes SSH apod. V případě OS Windows je nutné zaznamenávat videosekvence jednotlivých akcí, pokud možno s rozumnými textovými metadaty, aby bylo možné dohledat např. všechny akce v ovládacích panelech. Zároveň je nutné zajistit dohledatelnost, která fyzická osoba se přihlásila pod sdílenými privilegovanými účty (root apod.).

Mezi přední řešení v této oblasti patří např. CA ControlMinder (produkt nabízí i zmíněné zaznamenávání videosekvencí z OS Windows), IBM Security Privileged Identity Manager, NetIQ Privileged User Manager či Oracle Privileged Account Manager, případně Key Distribution Manager od AMI Praha pro unixové servery.

Governance and Role Management

Po zvládnutí základní správy identit v organizaci přichází často na řadu další požadavky. Například požadavky na řízení životního cyklu rolí, analýzu složení rolí, kontinuální vyhodnocování rozmanitých bezpečnostních politik, pravidelnou certifikaci přidělených oprávnění, reporting aktuálně i historicky přidělených oprávnění, podporu pro audit apod. Tato oblast se standardně označuje jako „Identity Governance“ nebo její část jako „Role Management“. Bývá částečně pokryta přímo v produktech pro IdM, ale na její plnou podporu obvykle výrobci nabízejí samostatné nástroje. Takovými nástroji jsou např. CA GovernanceMinder, NetIQ Access Governance Suite a Oracle Identity Governance.

Předpokládáme, že společně s nárůstem různých legislativních požadavků na řízení bezpečnosti informačních systémů bude růst i počet implementací takovýchto nástrojů.

Logickým krokem je slučování samostatných nástrojů s IdM produkty, jak to například oznámila společnost CA se svým nástrojem IMAG (Identity Management & Access Governance). Očekáváme, že podobné zjednodušování portfolia produktů bude trendem i u ostatních výrobců.

Open Source

Na trhu IAM řešení se již delší dobu nachází několik open source produktů, které začínají být již dobře přijímány i velkými podniky či universitami. Jejich velkou výhodou je možnost provozu bez licenčních poplatků, pouze s volitelnou platbou za podporu. Provoz bez placené podpory nemůžeme doporučit, ale ve fázi zkoušení a hledání vhodného řešení je to zajímavá možnost.

Zástupci těchto produktů jsou například Evolveum midPoint, ForgeRock OpenIDM a ForgeRock OpenAM, či OpenIAM. Uvedený zástupce ForgeRock získal pozitivní hodnocení od společnosti Gartner v listopadu 2013 (MarketScope for Web Access Management).

Závěr

Vzhledem k povaze IAM jde celkově spíše o konzervativnější odvětví a zkušenosti z praxe ukazují, že mnoho provozovatelů IdM nemá potřebu na trendy nijak reagovat po dlouhou dobu. Tím se může snadno stát, že oblast IAM bude ve společnosti brzdou rozvoje obchodu, protože nebude umět rychle reagovat na nové potřeby a řešit nová rizika (např. citlivá firemní data v mobilních telefonech). Proto je třeba vývoj možností IAM řešení neustále sledovat a být tak připraven rychle reagovat na nové požadavky obchodu a uživatelů. AMI Praha je společnost, která je schopná svým zákazníkům pomoci s výběrem a nasazením IAM řešení.

Autor: Jiří Vitinger

Článek byl publikován v upravené verzi v časopisu Security World 1/2014 pod názvem „IAM: Mírný, ale stálý pokrok“.