Tato webová stránka používá soubory cookie, abychom vám mohli poskytovat co nejlepší uživatelský zážitek. Informace o cookies jsou uloženy ve vašem prohlížeči a plní funkce, jako je rozpoznání, když se vrátíte na náš web, a pomoc našemu týmu pochopit, které části webu jsou pro vás nejzajímavější a nejužitečnější.

Novinky

Více než 30 IDM realizací v České republice i zahraničí

Co je to identity management? – seriál o IdM část 1.

A také, aby měl přístup jen k těm datům, která spadají do jeho kompetence. Řečeno slovy informační bezpečnosti, aby byla dodržena důvěrnost, integrita a dostupnost informací.

Proč je vlastně tuto oblast řešit, si ukážeme na následujícím příběhu.

Příběh „Běžná firma s.r.o.“

Honza a Tomáš měli po škole a v hlavě skvělý business plán. Rozhodli se proto, že založí společný podnik „Běžná firma s.r.o.“ a vrhli se po hlavě do podnikání. Tomáš byl rozený tahoun, Honza zas uměl získávat kontakty. Pracovali na noteboocích, které jim ještě za studia zakoupili rodiče. Na nezbytném účetnictví se domluvili se známou, které podklady posílali poštou a e-maily.

Podnikání šlo jako po drátkách. Brzy přibrali několik dalších kamarádů, aby nápor poptávky zvládli. Pro lepší sdílení data koupili si Windows server a všichni na něm dostali účet. Založili si také konečně firemní doménu pro webové stránky a email a zakoupili Google Apps. A opět posílili tým.

Nyní měli dva firemní systémy, webové stránky, 10 zaměstnanců a Tomáš, který dosud všechno okolo IT vyřizoval (byl to koneckonců jeho koníček) cítil, že mu to už bere moc času. Rozhodl se tedy přijmout člověka, který se bude starat jen o informační technologie. Učinil jej správcem informačních systémů a domluvili si postup: všechny požadavky na změnu bude dostávat od Tomáše, spolu s podklady pro aktualizaci webu.

Život šel dál a úspěch firmy s sebou přinesl nové posily a systémy. Zanedlouho měla firma 50 lidí na různých pozicích, přibyl VPN systém pro vzdálený přístup (protože někteří obchodníci pracovali z druhé strany zeměkoule), známá účetní byla nahrazena podnikovým (ERP) systémem a internisti vyvinuli vlastní webovou aplikaci pro podporu core businessu.

A pak začali firmě odcházet zákazníci ke konkurenci. Jiná firma náhle začala nabízet totožné služby za levnější cenu. Aktivní obchodníci z této konkurenční společnosti již stihli obvolat většinu zákazníků a přetáhnout je na svou stranu.

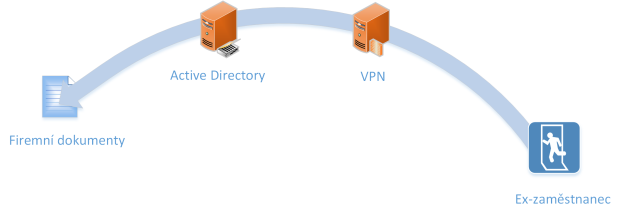

Vyšetřováním bylo zjištěno: Jeden ze zaměstnanců, se kterým se firma nepohodla a spolupráci ukončila ve zlém, byl stále schopen přístupu přes VPN. Tomáš sice vydal příkaz ke smazání účtů, ale administrátor na něj zapomněl (měl zrovna telefon s manželkou). Tím měl útočník stále vzdálený přístup k firemním dokumentům. Stáhnul si nejen business plán, ale i Excelovou databázi zákazníků, a výhodně vše prodal Jiné firmě.

Obrázek 1 – Únik dat pomocí spícího účtu

Tomáš teď sedí ve své kanceláři a hlavou se honí otázky: Kde udělal chybu? Jak se tomu dalo zabránit? A jak rychle inovovat business plán a získat nové zákazníky?

Co z toho plyne?

Každá firma od určité velikosti dospěje k potřebě řešit správu identit. 50 zaměstnanců uvedených v našem případě lze považovat za hranici, kdy se již projevují přínosy cíleného řízení identit. Zpravidla k tomu firma zavede, či upraví patřičné procesy a nastaví pomůcky a nástroje. Existují v principu dva základní přístupy, jak takovou správu identit procesně zajistit: metodicky a technicky.

Metodický přístup

V metodickém případě stanovíme postupy, jak identity a oprávnění přidělovat, měnit, odebírat a ty přiřadíme lidem v organizačním schématu. Proces doplníme o formuláře a evidenční tabulky a způsoby, jak získat reporty pro bezpečnost. Stanovíme správce odpovědné za jednotlivé informační systémy (assety).

Na příkladu nástupu zaměstnance si ukážeme, co se v takovém případě děje.

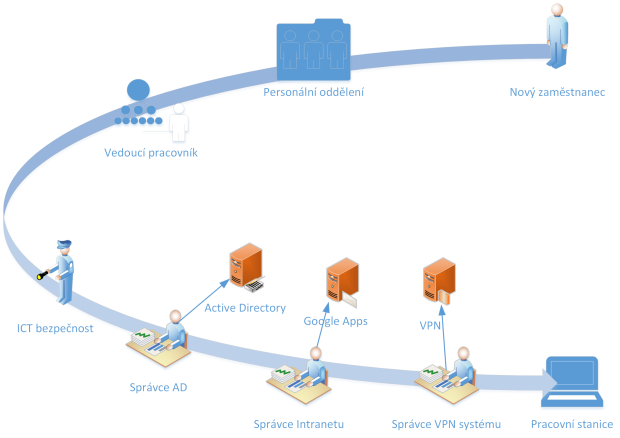

Obrázek 2 – Nástupnické kolečko nového zaměstnance v „klasickém“ prostředí

Nový zaměstnanec nastupuje do práce. Jeho první cesta míří na HR oddělení, kde jej zavedou do personálního systému. Zde též dostane vstupní formulář, kde je mu poznačeno, do jakých systémů má mít přistup. Zaměstnanec s tímto papírem zajde za vedoucím, ten mu jej podepíše a případně doplní. Je-li třeba někde ještě další souhlasy (například Oddělení ICT bezpečnosti v případě vzdáleného přístupu), zaměstnanec si toto dle časových možností zajistí. Následně navštíví správce jednotlivých informačních systémů, od kterých dostane postupně přístupy do jednotlivých systémů. Následně může začít pracovat.

Jak je z popisu vidět, toto „kolečko“ může chvíli trvat. Od nástupu zaměstnance do práce do jeho plného zapojení do procesu tak může uplynout několik dní i více, v závislosti na tom, jak se pracovníkovi podařilo osobně dotyčné pozice zastihnout.

Určitý problém nastává u aktualizace informací. Jak rychle a kvalitně se informace například o změně pozice pracovníka dostane z jednoho systému do druhého závisí na míře integrace těchto systémů. Někde je možno využít společný zdroj dat (Active Directory, databázi), jinde je třeba vytvořit dvojbodové spojení mezi systémy (peer-to-peer) nebo se spolehnout na e-mailové, či ústní předání.

A co se děje v případě, že zaměstnanec odchází?

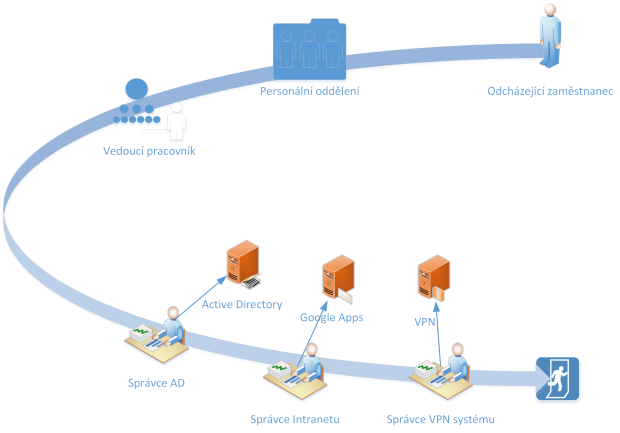

Obrázek 3 – Odhod zaměstnance v „klasickém“ prostředí

Proces může vypadat třeba tak, že pracovník dojde na personální oddělení, kde dostane výstupní list. Zde má vyplněné informační systémy, ve kterých se kontroluje přístup uživatele. S tímto listem dojde za vedoucím, který informace zkontroluje a doplní, a následně obejde všechny správce systémů, kteří mu potvrdí, že uživatelské účty na odpovídajících systémech smazali. Na správně podepsaný výstupní list pak může být vázána například poslední výplata, aby měl zaměstnanec motivaci vše vyplnit.

Tento proces funguje tak dobře, jak dobrá je evidence o účtech v HR a u nadřízeného pracovníka. Co když ale v průběhu smluvního vztahu získal pracovník přístup k dalšímu informačnímu systému? Například do databáze v rámci projektu, kterého se zúčastnil. Nebo co když se rozešel se společností ve zlém a podpisy administrátorů zfalšoval? To jsou úskalí čistě metodického přístupu.

Výhody

- Rychlé na realizaci

- Dá se snadno aplikovat na firmy s různým stupněm organizovanosti práce

- Měkká pravidla dovolují zahrnout i míň standardní stavy („přístup jako Franta, ale bez VPNky“)

Nevýhody

- Hodně lidských faktorů, náchylné k chybám, úmyslným i záměrným

- Může být časově náročné, v závislosti na vytížení správců systémů, nadřízeného a bezpečnosti

- Zaměstnanec vyřizuje agendu místo práce na pozici, na kterou byl přijat

- Proces jde po „hladké linii“, spoléhá na dobrou vůli a loajálnost pracovníka

- Možnost vzniku nekonzistencí v informacích, vzhledem k různým cestám, jakými se informace aktualizují

Pro koho je přístup vhodný

- Málo informačních systémů

- Bez regulatorních požadavků

- Dopad zpronevěry informací je malý

- Malé změny zaměstnanců (fluktuace)

- Příklad: autobazar, truhlářství, úklidová firma

Technický přístup

V technickém řešení stavíme do středu řízení identit a oprávnění specializovaný systém, běžně označovaný jako Identity manager (Správce identit). Tento software obsahuje procesní a business logiku, potřebnou k tomu, aby byl uživatel automatizovaně zaveden do informačních systémů. Procesy a postupy zde slouží jako formální popis a pomůcka řízení identit a oprávnění.

Opět si ukážeme, co se děje v případě nástupu a výstupu zaměstnance.

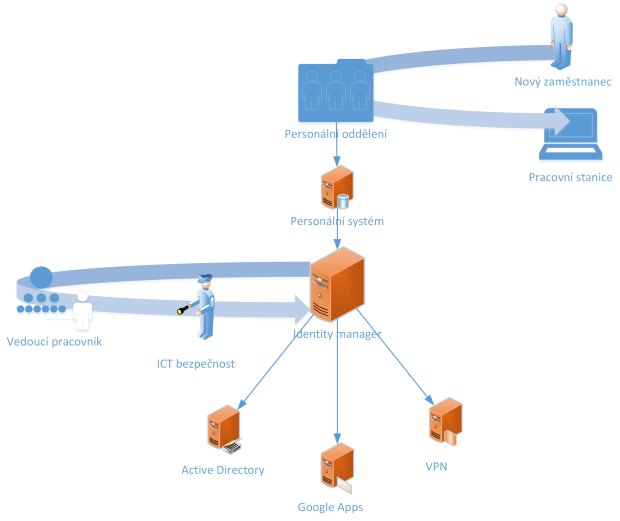

Obrázek 4 – Nástupnické kolečko nového zaměstnance v prostředí s Identity managerem

Nový zaměstnanec se dostaví na personální oddělení, kde jej zavedou do personálního systému. Vyplní odpovídající položky, jako jsou nacionále, oddělení, pracovní pozice, přímý nadřízený. Na základě těchto informací se v Identity manageru vyhodnotí sada pravidel: Má mít zaměstnanec e-mail? Kam má být zaveden do Active Directory? Má mít vzdálený přístup? Jakou roli má v rámci firemního Intranetu?

Výsledkem těchto pravidel je sada oprávnění, která je uživateli přiřazena. Pokud některé z nich vyžaduje schválení, je spuštěn schvalovací proces, ve kterém odpovědní pracovníci v prostředí Identity manageru provedou schválení. Následně Identity manager účty a oprávnění automaticky vytvoří a nastaví.

Aktualizace informací je v tomto přístupu starostí Identity manageru. Ten si pravidelně kontroluje, zda se něco v některém systému nezměnilo. Má zaměstnanec nové telefonní číslo? Přešel pod jiný projekt? Vdala se pracovnice, takže je třeba ji přejmenovat? Na základě nastavených pravidel se provede automatická aktualizace informací v napojených informačních systémech, s případným spuštěním schvalování.

A jak se mění situace oproti předchozímu přístupu při odchodu zaměstnance?

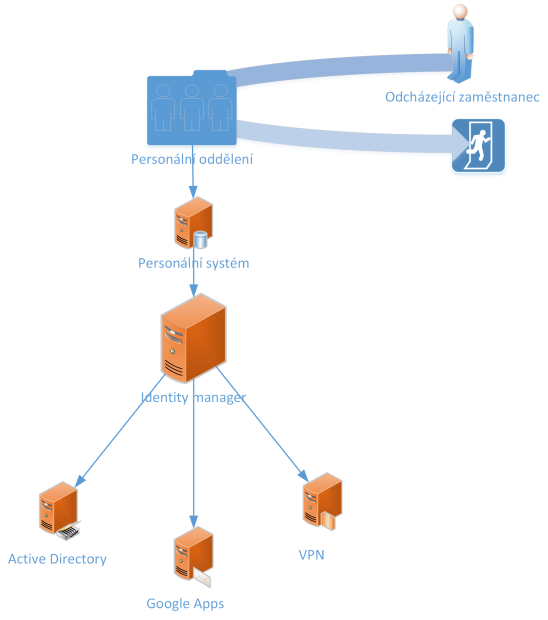

Obrázek 5 – Odchod zaměstnance v prostředí s Identity managerem

Odcházející zaměstnanec navštíví personální oddělení k vyřízení závěrečné agendy. Pracovníci oddělení změní stav zaměstnance v personálním systému – nastaví jej jako neaktivního, případně k nějakému budoucímu datu. Identity manager tuto informaci zpracuje, a pokud již nastal okamžik odchodu, definovaně ukončí uživatele v informačních systémech – odstraní, zneplatní, změní heslo, odebere oprávnění – dle nastavených pravidel.

Výhody

- Systém funguje do značné míry autonomně, šetří práci správců

- Existuje centrální přehled o účtech na koncových systémech

- Zmenšuje se riziko zneužití informací po odchodu zaměstnance

- Centrální řízení účtů, oprávnění a změn v informacích

- Lze plánovat změny do budoucnosti

- Řešení má potenciál se stát základem pro další rozvoj ICT ve firmě (řízení přístupu, licencí, SSH klíčů, rolí)

Nevýhody

- Řešení je technicky tím složitější, čím roztříštěnější jsou informační systémy firmy

- Vyšší náklady na implementaci

Pro koho je přístup vhodný

- Střední a větší společnosti

- Bezpečnost informací hraje roli

- Větší počet informačních systémů

- Velký počet uživatelů

- Časté změny

- Příklady: vzdělávací instituce, státní sektor, energetické a finanční instituce

Závěrem

V prvním díle jsme poodkryli oblast identity managementu. Ukázali jsme si na příkladu Běžné firmy, s.r.o. proč je správa identit potřeba. Přiblížili jsme si dva přístupy k řešení této problematiky: metodický a technický. Oba přístupy jsme zhodnotili, a vysvětlili si, proč je technický přístup vhodnější pro střední a větší firmy.

V příštím díle se podíváme na identity management zblízka. Povíme si tak například o některých specificích řízení identit, jaké techniky se používají při řízení oprávnění do informačních systémů a co od řízení identit může očekávat bezpečnost.

Autor: Petr Gašparík